Os profissionais da área de segurança da informação que realizam testes de invasão, também conhecidos como pentesters, utilizam designações específicas para abordar os diferentes tipos de pentests, tais como caixa preta (black box), caixa cinza (gray box) e caixa branca (white box).

Mas o que exatamente significa cada um deles e como escolher?

Neste artigo, explicaremos tudo isso em detalhes.

Tipos de pentest

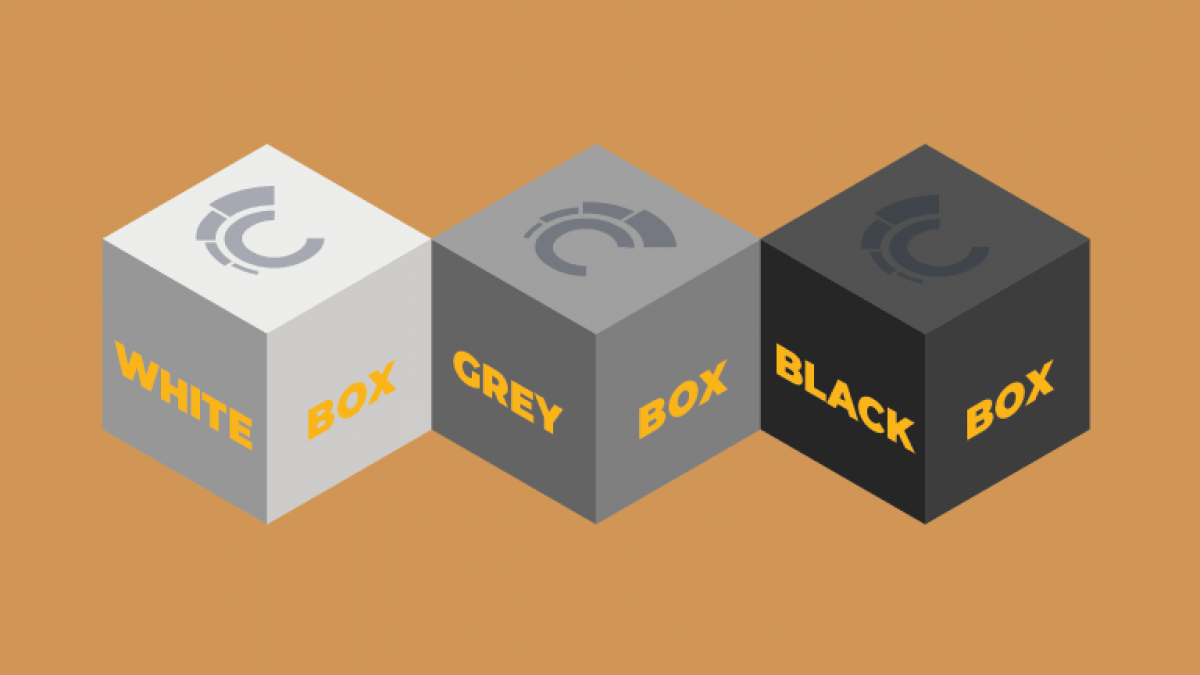

Os pentests são classificados de acordo com o nível de informação sobre o alvo e o acesso concedido ao pentester no início do trabalho.

O espectro varia desde o teste de caixa preta, onde o pentester tem conhecimento mínimo do sistema alvo, até o teste de caixa branca, onde um alto grau de informação e acesso é concedido ao pentester.

Essa variação de informação e acesso fornecidos ao pentester é o que normalmente determina o tipo de pentest a ser utilizado.

CAIXA PRETA(Black Box)

No pentest em caixa preta, o pentester é colocado na posição de um hacker externo, sem conhecimento interno do sistema alvo.

Ou seja, os pentesters não recebem nenhuma informação de arquitetura ou código-fonte que não seja publicamente disponível.

O pentest em caixa preta determina as vulnerabilidades de um sistema que podem ser exploradas externamente.

Utiliza intensivamente a abordagem de análise dinâmica dos programas e sistemas atualmente em execução na rede alvo.

Portanto, esse tipo precisa estar familiarizado com ferramentas de varredura automatizadas e metodologias voltadas para pentests mais manuais.

CAIXA CINZA(Grey Box)

Um degrau acima do teste de caixa preta, encontramos o teste de caixa cinza.

Se o pentester de caixa preta observa o sistema a partir da perspectiva de um invasor externo, o pentester de caixa cinza possui o acesso e os níveis de informação de um usuário interno, com privilégios elevados ou não.

O pentester que realiza a abordagem de caixa cinza normalmente recebe informações parciais da infraestrutura de uma rede ou sistema, além de uma conta de usuário.

Ademais, o objetivo do pentest em caixa cinza é fornecer uma avaliação mais direcionada e eficiente da segurança de uma rede ou sistema do que uma avaliação em caixa preta, precisamente porque algumas vulnerabilidades podem ocorrer em níveis administrativos mais elevados do sistema.

De fato, isso não impede que um pentester conduzindo um teste do tipo caixa preta consiga encontrar as mesmas vulnerabilidades, mas para obter acesso e escalar privilégios, o sistema precisa ter falhas que facilitem todo o contexto de exploração, o que pode exigir mais tempo e, consequentemente, mais recursos financeiros.

CAIXA BRANCA(White Box)

Por fim, temos o pentest em caixa branca.

Nessa modalidade, os pentesters têm acesso total ao código-fonte, documentação de arquitetura, entre outros.

O principal desafio com os testes de caixa branca é, sobretudo, filtrar a grande quantidade de dados disponíveis para identificar possíveis pontos fracos. E isso que torna esse tipo de pentest o mais demorado.

Ao contrário dos testes de caixa preta e cinza, os pentesters que realizam testes de caixa branca normalmente precisam realizar análises estáticas de código.

Eles adquirem o conhecimento necessário para sua função com analisadores de código-fonte e depuradores.

Neste tipo de pentest, a empresa contratante acaba abrindo mão de certo grau de confidencialidade do funcionamento de seu sistema. Isso garante atingir um maior grau de maturidade em termos de segurança da informação.

Qual escolher?

A escolha do tipo de pentest depende unicamente da necessidade e dos objetivos da empresa.

Se a empresa já realizou algum pentest recentemente, ou tem o hábito de fazê-lo regularmente, seja do tipo caixa cinza ou caixa branca, pode ser preferível que a próxima opção seja um pentest do tipo caixa preta.

Isso ocorre porque especialistas já testaram previamente a infraestrutura interna e corrigiram as vulnerabilidades correspondentes.

Assume-se aqui que, embora a empresa conduza pentests regularmente para melhorar sua segurança, ainda é possível que existam falhas. Mas também pode ser que a atualização de algum componente do sistema tenha introduzido novas vulnerabilidades.

Para fazer uma analogia, é como se a correção de uma vulnerabilidade abrisse espaço para outra vulnerabilidade mais recente.

Em outras palavras…

Sabe-se que pesquisadores descobrem novas vulnerabilidades constantemente. Por isso um único pentest não garante que o sistema de uma empresa ou organização estará sempre livre de riscos de invasão.

Em outro contexto, a realização de um pentest de caixa cinza pode equilibrar duas preocupações igualmente importantes:

Para garantir um pentest mais abrangente, a empresa transmite apenas informações essenciais do sistema para o pentester, preservando a confidencialidade.

E a maior possibilidade de encontrar falhas, principalmente simulando um usuário legítimo do sistema alvo.

Nesse sentido, um pentest de caixa cinza poderia catalogar mais facilmente vulnerabilidades.

Até mesmo críticas, as quais um pentest de caixa preta poderia não conseguir testar, pois esses testes requerem algum grau de permissão no sistema alvo.

Um pentest de caixa branca poderia contribuir para a elaboração de pentests mais robustos. A catalogação de vulnerabilidades, por exemplo, pode atingir níveis mais restritos do sistema.

No entanto, neste caso, a empresa precisaria abrir mão de certo grau de privacidade.

Deve também compartilhar código-fonte, credenciais administrativas com alto nível de permissão e outros tipos de informações altamente sensíveis. Se expostas, poderiam causar danos sérios à reputação da empresa.

Agora, isso também é importante:

A realização de pentests que envolvem permissões absolutas pode ajudar a testar o risco de que funcionários de baixa hierarquia administrativa.

Isso faz com que não tenham acesso a ativos confidenciais destinados apenas a funcionários de alto escalão.

Também pode contribuir para verificar de forma mais aprofundada se ex-funcionários mal-intencionados realmente não conseguem mais acessar o sistema e obter dados que poderiam comprometer a integridade da empresa.

CONSIDERAÇÕES GERAIS

Em suma, os pentests de caixa preta, cinza e branca são abordagens distintas para simular como um hacker atacaria uma rede, com o intuito de identificar e corrigir as vulnerabilidades encontradas.

Idealmente, a maior parte dos pentests seria do tipo caixa preta, por ser a que mais se assemelha à abordagem de um invasor a uma rede.

No entanto, as limitações de tempo e o anseio por detectar e corrigir vulnerabilidades dentro do perímetro levaram à criação de diferentes tipos de pentests de caixa cinza e branca.

Especialmente no contexto da segurança da informação, não existe uma solução única que atenda a todas as necessidades.

Antes de escolher o tipo de pentest mais apropriado, a empresa analisa o contexto, o tipo de dados que manipula, a natureza de sua rede e seus recursos.

CONCLUSÃO

A segurança da informação é um campo que está em constante evolução, com novas ameaças surgindo a cada dia.

Os pentests são procedimentos essenciais para manter a segurança e a integridade dos dados, mas é importante lembrar que eles são apenas um componente de uma estratégia de segurança mais ampla.

Por último, mas não menos importante, é crucial entender que a segurança não se resume a uma situação de “encontrar, corrigir e esquecer”.

Ela demanda um monitoramento contínuo e a realização de pentests regulares para garantir que os sistemas permaneçam atualizados, eficazes e seguros à medida que as ameaças também evoluem.

Portanto, independentemente do tipo de pentest escolhido, é essencial ter em mente que a segurança de um sistema é um processo contínuo e não um ponto final.

Na Guardsi Cybersecurity, disponibilizamos todos os tipos de pentests, com qualidade indiscutível, destinados a atender as necessidades de empresas, indústrias e organizações dos mais variados setores.

Nossa experiência e comprometimento com a excelência nos permite fornecer soluções de segurança personalizadas, eficazes e atualizadas para proteger a integridade dos seus dados e sistemas.

Se a segurança da informação é uma prioridade para você, convidamos a descobrir como nossos serviços podem ajudar a fortalecer suas defesas.

Entre em contato e saiba mais sobre como podemos contribuir para a segurança e a prosperidade do seu negócio.