O mercado de Ransomware as a Service (RaaS) cresceu de maneira explosiva, afinal a venda de kits de ransomware prontos democratizou o crime digital e colocou organizações de todos os portes sob ameaça constante.

Atualmente, grupos especializados comercializam código malicioso, infraestrutura e até suporte técnico, logo até hackers com pouca experiência conseguem lançar campanhas de sequestro de dados altamente sofisticadas.

Conforme relatórios de inteligência indicam, pelo menos 20% de todos os incidentes de cibercrime envolveram ransomware em 2024.

Nem tente subestimar o risco: enquanto os ataques tradicionais exigiam criação própria de malware, o modelo de assinatura mensal — às vezes por meros US$ 40 — torna o ransomware tão acessível quanto qualquer aplicativo na nuvem.

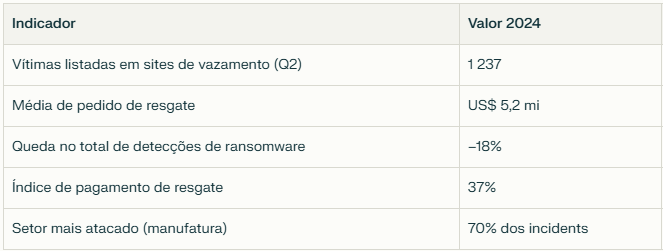

De acordo com a ReliaQuest, 1.237 organizações apareceram em sites de vazamento de dados de grupos de ransomware apenas no segundo trimestre de 2024, um aumento de 20% em relação ao trimestre anterior.

Portanto, compreender o funcionamento do RaaS, seus impactos e as melhores defesas é vital para quem conduz pentest ou gerencia estratégias de segurança corporativa.

De qualquer forma, antes de mergulhar nas camadas técnicas, vamos contextualizar esse fenômeno e revelar por que ele se tornou o pesadelo favorito dos cibercriminosos.

1. Conceito e origem do RaaS

1.1 Definição

Ransomware as a Service é um modelo de negócio em que desenvolvedores (operadores) criam malware de sequestro de arquivos e o disponibilizam para afiliados mediante assinatura, taxa única ou partilha de lucros. Esses afiliados cuidam da infecção, negociação e recebimento do resgate, repassando uma fração — normalmente entre 20% e 40% — aos operadores.

1.2 Evolução histórica

A primeira afiliada de sucesso surgiu por volta de 2012, mas o verdadeiro salto ocorreu entre 2019 e 2021 com famílias como Maze, REvil e LockBit popularizando a chamada dupla extorsão — criptografia de arquivos e ameaça de vazamento de dados.

É verdade! O LockBit sozinho respondeu por 44% das infecções globais em 2023.

1.3 Comparação com SaaS

Analogamente a um serviço de streaming, o RaaS oferece painel on-line, relatórios de vítimas, atualizações e suporte 24/7 para afiliados. Esse profissionalismo explica por que o ticket médio de extorsão ultrapassou US$ 5,2 milhões no primeiro semestre de 2024.

2. Como o RaaS funciona

- Recrutamento – Operadores anunciam programas de afiliados em fóruns da dark web, impondo regras mínimas de “ética” (ex.: não atacar países da CEI).

- Entrega do kit – O afiliado acessa construtores automáticos, exploits prontos e infraestrutura de C2 hospedada na nuvem.

- Invasão inicial – Phishing, compra de acesso em brokers ou exploração de falhas expostas são vetores comuns.

- Movimentação lateral – Ferramentas legítimas de teste de intrusão, como Cobalt Strike, são usadas para escalar privilégios.

- Exfiltração + criptografia – De forma que ocorra a dupla extorsão, dados são roubados antes da cifragem.

- Negociação e pagamento – Portais de pagamento em criptomoedas automatizam o repasse aos afiliados.

Modelos de receita

– Assinatura mensal;

– Licença vitalícia;

– Lucro compartilhado (affiliate cut);

– Modelo híbrido (mensal + %).

3. Estatísticas e tendências recentes

Fonte: ReliaQuest

Acima de tudo, nota-se que operações policiais reduziram a eficácia de algumas gangues, mas novas marcas como RansomHub e BlackSuit surgem para preencher o vácuo. Você acredita que até programas de “bônus” para afiliados já existam?

4. Principais famílias RaaS

4.1 LockBit

Líder absoluto em volume de vítimas desde 2021, agora na versão 4.0, promete criptografia mais rápida e táticas anti-análise. Mesmo após a derrubada temporária de sua infraestrutura em 2024, o grupo voltou a operar com novas campanhas.

4.2 BlackBasta e BlackCat/ALPHV

Ambas adotam dupla extorsão e parcerias com brokers de acesso. BlackCat ganhou notoriedade ao atingir o setor de saúde em 2024.

4.3 A ascensão de RansomHub, BianLian e outros

Grupos menores rebrandados reciclam código vazado do LockBit, mostrando como o ecossistema se adapta rapidamente.

5. Metodologias de ataque

- Phishing direcionado

- Exploração de RDP exposto

- Abuso de VPN sem MFA

- Ataques a cadeias de suprimentos – ex.: exploração de software de terceiros para escalar a vários clientes.

De tempos em tempos, afiliados combinam várias técnicas para maximizar impacto. Com efeito, o uso de pentest ofensivo interno pelos criminosos tornou-se rotina para mapear redes antes de cifrar.

6. Impactos empresariais

– Paralisação operacional: fábricas ficaram paradas em média 21 dias em 2024.

– Custos diretos: resgates + multas regulatórias + honorários legais.

– Danos à reputação: queda de confiança de clientes e parceiros.

– Riscos de conformidade: LGPD e GDPR agravam multas após vazamento de dados.

Ah, isso é muito melhor entendido quando lembramos que menos de metade das empresas testa seu plano de resposta a incidentes de forma prática.

7. Estratégias de defesa

7.1 Prevenção

| AÇÃO | BENEFÍCIO |

| Zero Trust + MFA | Reduz Movimento Lateral |

| Backups 3-2-1 imutáveis | Restauração sem pagar resgate |

| Gestão de patches | Fecha vulnerabilidades exploradas por afiliados |

| Segmentação de rede | Conter propagação |

| Treinamento anti-phishing | Diminuir cliques maliciosos |

Em primeiro lugar, a implantação de varreduras regulares de teste de intrusão (interno e externo) identifica falhas antes que os criminosos aproveitem.

7.2 Detecção

– Monitoramento comportamental para notar picos de encriptação.

– Análise de tráfego TLS com inspeção de pacotes.

– Alertas de uso anômalo de WinRAR ou cópia massiva de dados.

7.3 Resposta

De acordo com a Gartner, o custo médio de downtime superou US$ 14 mil por minuto em 2024. Portanto, agir rápido é crucial:

- Isolar hosts afetados.

- Acionar playbook com cadeia de comando definida.

- Avaliar extensão de vazamento de dados.

- Comunicar-se com autoridades (CISA, ANPD).

- Restaurar de backups verificados.

Vamos falar sobre a importância de não pagar resgate? Coveware observou recorde de não pagamento justamente após melhoria em backup e detecção.

8. Como o pentest ajuda na luta contra o RaaS

Durante um pentest externo, consultores simulam afiliados RaaS, explorando portas expostas, misconfigurações e credenciais fracas.

Logo após cada exploração, recomendações práticas fortalecem camadas de defesa, sobretudo onde agentes automatizados não chegam.

Em síntese, pentests contínuos — aliados a testes de intrusão internos — criam barreiras adicionais à entrada dos atacantes.

9. Tendências para 2025 e além

- Automação por IA nos kits RaaS para escolher vítimas e ajustar criptografia dinamicamente.

- Ataques a SaaS – visando provedores para comprometer múltiplos clientes.

- Extorsão tripla – criptografia, vazamento e DDoS simultâneo.

- Alianças entre grupos – compartilhamento de infraestruturas após ações policiais.

- Lei e sanções internacionais impactando provedores de hospedagem cúmplices.

Então por que estamos lhe contando isso? Porque compreender essas rotas permite antecipar defesas e priorizar investimentos.

Conclusão

Ransomware as a Service revolucionou o cibercrime ao fornecer kits prontos, suporte comercial e divisão de lucros entre operadores e afiliados.

Certamente, a consequência é um cenário em que qualquer pessoa com criptomoeda e má intenção pode atacar, realizando vazamento de dados, paralisando operações e exigindo cifras milionárias.

Todavia, a boa notícia é que medidas bem-planejadas — pentest frequente, Zero Trust, backups imutáveis, segmentação e educação de usuários — reduzem drasticamente o risco e o impacto.

Em resumo, investir em prevenção custa muito menos do que pagar resgate ou arcar com multas e danos reputacionais.

A Guardsi Cybersecurity pode ser o seu escudo contra ameaças, protegendo sua organização o ano inteiro, sem pausas.

Com uma abordagem personalizada e especializada, identificamos as falhas mais ocultas e críticas que podem comprometer o futuro do seu negócio.

Cada detalhe é cuidadosamente analisado, garantindo a segurança máxima para sua organização.

A partir de agora, não deixe a segurança da sua empresa ao acaso.

Clique aqui e descubra como podemos blindar o seu negócio contra os riscos do mundo digital!